靶场

任务1

任务名称:初露端倪(寻找发起连接的主程序)

任务分数:100.00

任务类型:静态Flag

安全设备捕获到了恶意的网络通信,但究竟是哪个本地程序在发起这些请求?请排查并提交实际建立该可疑连接的“宿主”程序绝对路径。 提交格式: flag{C:\xx\xx\xx.exe}

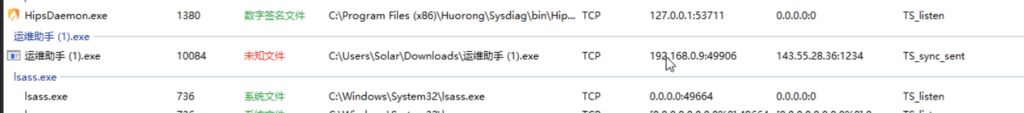

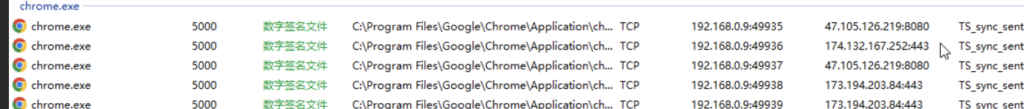

通过火绒剑查看网络连接可以看到

题目描述给的恶意ip来自谷歌浏览器

flag{C:\Program Files\Google\Chrome\Application\chrome.exe}

任务2

任务名称:顺藤摸瓜(深入排查隐蔽恶意组件)

任务分数:100.00

任务类型:静态Flag

经验丰富的应急响应人员深知,刚才找到的宿主程序本身是合法的白名单软件,它只是一个“躯壳”。真正的幕后黑手是潜伏在其中被加载的某个恶意核心组件。请深入排查,揪出这个隐蔽的恶意模块,并提交该组件的唯一标识符(ID)。 提交格式: flag{xxxxxxxxxxxx}

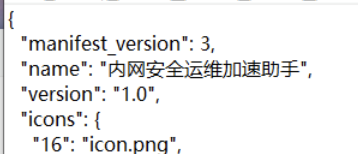

通过桌面IT运维文件夹中的插件文件,猜测是恶意插件。

通过manifest.json定位到插件

从谷歌浏览器查看插件id

flag{bibkdnmjdmickickinmfmelnhicamlde}

任务3

任务名称:时间刻度(锁定本地落地时间)

任务分数:100.00

任务类型:静态Flag

梳理时间线是还原攻击过程的关键一步。请查明这个恶意组件最初被植入到受害者本地主机的准确修改时间。 提交格式: flag{YYYY-M-D-H:MM:SS} (注意带上连字符和冒号)

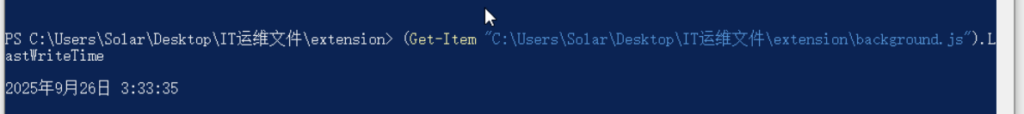

已经知道了插件的文件夹,通过powershell查看文件夹的完整时间戳

flag{2025-9-26-3:33:35}

任务4

任务名称:追根溯源(寻找初始感染源)

任务分数:100.00

任务类型:静态Flag

小李究竟是怎么中招的?请结合受害主机留下的历史痕迹,找出小李最初获取/下载该恶意组件的来源网站地址。 提交格式: flag{http://xxx.com/}

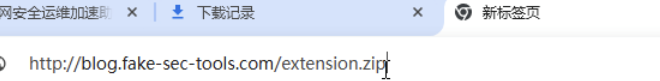

在谷歌浏览器的下载历史中,我们可以复制到下载链接

flag{http://blog.fake-sec-tools.com/}

任务5

任务名称:代码审计(剖析组件核心逻辑)

任务分数:100.00

任务类型:静态Flag

提取出该恶意组件的源码后,我们需要明确它的窃密行为。请对其进行代码审计,找出代码中用于静默获取受害主机互联网出口IP的外部API地址。 提交格式: flag{https://xxx.com/xxx}

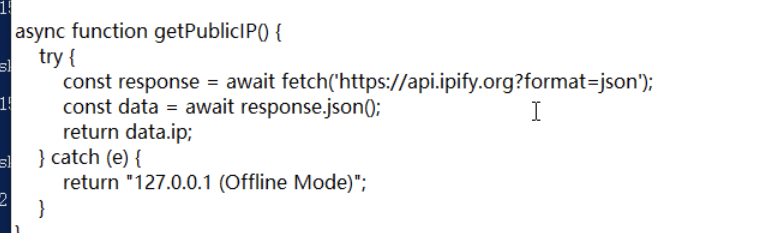

在插件文件夹的background.js文件中

flag{https://api.ipify.org?format=json}

任务6

任务名称:致命诱饵

任务分数:100.00

任务类型:静态Flag

通过深入分析发现,该恶意组件不仅窃密,还会向受害者下发欺骗性的伪造弹窗。请找出受害者点击弹窗后,被重定向去下载后续恶意负载(远控木马)的钓鱼网站完整URL。 提交格式:

flag{http://x.x.x.x:port/xxx/xxx/xx}

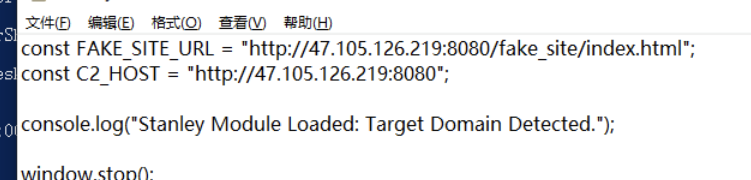

插件文件夹中,content.js文件

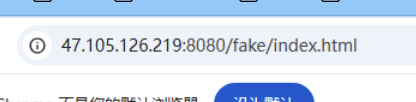

文件里写的是fake_site,但是在历史记录里写的是

flag{http://47.105.126.219:8080/fake/index.html}

任务7

任务名称:终极远控(提取C2基础设施)

任务分数:100.00

任务类型:静态Flag

受害者在上述钓鱼页面中被诱导下载并执行了进一步的远控木马。请对该木马文件进行分析(或结合流量/日志),提取出攻击者最终用于深度控制受害主机的C2地址和端口。 提交格式: flag{x.x.x.x:port}

直接运行之后查看火绒剑拿到ip和端口